EITCA/IS Akademia Bezpieczeństwa Informatycznego

Akademia Bezpieczeństwa Technologii Informacyjnych EITCA/IS to unijny, uznawany na całym świecie standard poświadczania wiedzy specjalistycznej, obejmujący wiedzę i praktyczne umiejętności w dziedzinie cyberbezpieczeństwa.

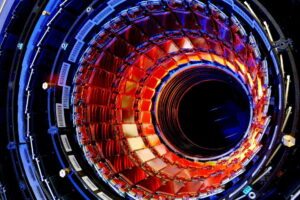

Program Akademii Bezpieczeństwa Informatyki EITCA/IS obejmuje kompetencje zawodowe w obszarach złożoności obliczeniowej, kryptografii klasycznej (w tym zarówno kryptografii symetrycznej z kluczem prywatnym, jak i kryptografii asymetrycznej z kluczem publicznym), kryptografii kwantowej (ze szczególnym uwzględnieniem QKD, dystrybucji klucza kwantowego ), informacje kwantowe i wprowadzenie do obliczeń kwantowych (w tym pojęcie obwodów kwantowych, bramek kwantowych i algorytmiki kwantowej z naciskiem na algorytmy praktyczne, takie jak faktoryzacja Shora lub algorytmy wyszukiwania dyskretnych logów), sieci komputerowe (w tym teoretyczny model OSI), bezpieczeństwo systemów komputerowych (obejmujące podstawy i zaawansowane zagadnienia praktyczne, w tym bezpieczeństwo urządzeń mobilnych), administracja serwerami sieciowymi (w tym Microsoft Windows i Linux), bezpieczeństwo aplikacji internetowych oraz testy penetracyjne aplikacji internetowych (w tym kilka praktycznych technik penetracyjnych).

Uzyskanie certyfikatu Akademii Bezpieczeństwa Informatycznego EITCA/IS świadczy o nabyciu umiejętności i zdaniu egzaminów końcowych z wszystkich podległych programów European IT Certification (EITC) stanowiących pełny program nauczania Akademii Bezpieczeństwa Informatycznego EITCA/IS (dostępne również osobno jako pojedyncze certyfikaty EITC) .

Ochrona systemów i sieci komputerowych przed ujawnieniem informacji, kradzieżą lub uszkodzeniem sprzętu, oprogramowania lub przetwarzanych danych, a także zakłóceniem lub niewłaściwym kierowaniem komunikacji lub świadczonych usług elektronicznych, jest ogólnie określana jako bezpieczeństwo komputerowe, cyberbezpieczeństwo lub informacje bezpieczeństwo technologii (bezpieczeństwo IT). W związku z rosnącym uzależnieniem funkcjonowania świata od systemów komputerowych (w tym na płaszczyźnie społecznej i ekonomicznej) a szczególnie od komunikacji internetowej oraz standardów sieci bezprzewodowych takich jak Bluetooth i Wi-Fi, wraz z upowszechnianiem się tzw. urządzeń inteligentnych, takich jak smartfony , telewizory smart TV i różne inne urządzenia tworzące Internet rzeczy, dziedzina bezpieczeństwa IT (cyberbezpieczeństwo) staje się coraz ważniejsza. Ze względu na swoją złożoność pod względem konsekwencji społecznych, ekonomicznych i politycznych (w tym związanych z bezpieczeństwem narodowym), a także złożoność pod względem zaangażowanych technologii, cyberbezpieczeństwo jest jednym z najważniejszych problemów we współczesnym świecie. Jest to również jedna z najbardziej prestiżowych specjalizacji IT, charakteryzująca się stale rosnącym zapotrzebowaniem na wysoko wykwalifikowanych specjalistów, których umiejętności są odpowiednio rozwinięte i poświadczone, mogące dawać dużo satysfakcji, otwierać szybkie ścieżki kariery, pozwalać na zaangażowanie się w ważne projekty (m.in. strategiczne projekty bezpieczeństwa narodowego) i otwierają ścieżki dla dalszych wąskich specjalizacji w różnych dziedzinach tej dziedziny. Praca eksperta ds. cyberbezpieczeństwa (lub oficera ds. cyberbezpieczeństwa w organizacji prywatnej lub publicznej) jest wymagająca, ale też satysfakcjonująca i bardzo odpowiedzialna. Ekspertyza zarówno w zakresie podstaw teoretycznych, jak i praktycznych aspektów nowoczesnego cyberbezpieczeństwa gwarantuje nie tylko bardzo ciekawą i nowoczesną futurystyczną pracę związaną z technologiami informatycznymi, ale także znacznie wyższe pensje i szybkie ścieżki rozwoju kariery ze względu na znaczne braki certyfikowanych specjalistów cyberbezpieczeństwa oraz rozległe luki kompetencyjne związane z zarówno wiedza teoretyczna, jak i umiejętności praktyczne z zakresu bezpieczeństwa technologii informatycznych. W ostatnich latach paradygmaty bezpieczeństwa IT szybko ewoluowały. Nie jest to zaskakujące, ponieważ zabezpieczanie technologii informatycznych jest ściśle związane z architekturą systemów przechowujących i przetwarzających informacje. Rozpowszechnianie usług internetowych, zwłaszcza w handlu elektronicznym, spowodowało już dominujący udział gospodarki w wirtualnych danych. Nie jest tajemnicą, że obecnie większość transakcji gospodarczych na świecie odbywa się za pośrednictwem kanałów elektronicznych, co oczywiście wymaga odpowiedniego poziomu bezpieczeństwa.

Aby zrozumieć cyberbezpieczeństwo i móc rozwijać dalsze teoretyczne i praktyczne umiejętności w tym zakresie, należy najpierw zrozumieć podstawy teorii obliczeń (złożoności obliczeniowej) oraz podstawy kryptografii. Pierwsza dziedzina definiuje podstawy informatyki, druga (kryptografia) definiuje podstawy bezpiecznej komunikacji. Kryptografia sama w sobie była obecna w naszej cywilizacji od czasów starożytnych, aby zapewnić środki ochrony tajemnicy komunikacji, a ogólniej, aby zapewnić jej autentyczność i integralność. Współczesna kryptografia klasyczna została podzielona na kryptografię informacyjno-teoretyczną (niezniszczalną) symetryczną (kluczem prywatnym) (opartą na szyfrze jednorazowym, jednak niezdolnym do rozwiązania problemu dystrybucji klucza przez kanały komunikacyjne) i warunkowo bezpieczną asymetryczną (publiczną). -klucz) kryptografia (początkowo rozwiązując problem dystrybucji kluczy, a później ewoluując w kryptosystemy pracujące z tzw. kluczami publicznymi, które miały służyć do szyfrowania danych i były związane asymetrycznymi relacjami terminów złożoności obliczeniowej z kluczami prywatnymi, trudnymi do obliczenia odpowiadające im klucze publiczne, które można wykorzystać do odszyfrowania danych). Kryptografia z kluczem publicznym jako praktycznie przewyższająca możliwości aplikacji kryptografii z kluczem prywatnym zdominowała Internet i obecnie jest głównym standardem w zabezpieczaniu prywatnej komunikacji internetowej i handlu elektronicznego. Jednak w 1994 roku nastąpił duży przełom, który pokazał, że algorytmy kwantowe mogą złamać większość powszechnych kryptosystemów z kluczem publicznym (np. szyfr RSA oparty na problemie faktoryzacji). Z drugiej strony informacje kwantowe dostarczyły zupełnie nowego paradygmatu dla kryptografii, a mianowicie protokołu dystrybucji klucza kwantowego (QKD), który pozwala po raz pierwszy w historii praktycznie zaimplementować niezniszczalne (informacyjno-teoretyczne) bezpieczne systemy kryptograficzne (nawet nie do złamania za pomocą dowolny algorytm kwantowy). Ekspertyza w tych obszarach współczesnego rozwoju cyberbezpieczeństwa kładzie podwaliny pod praktyczne umiejętności, które można zastosować do łagodzenia cyberzagrożeń dla sieci, systemów komputerowych (w tym serwerów, ale także komputerów osobistych i urządzeń mobilnych) oraz różnych aplikacji (przede wszystkim aplikacji internetowych). Wszystkie te dziedziny są objęte Akademią Bezpieczeństwa Technologii Informacyjnych EITCA/IS, łączącą wiedzę zarówno z teoretycznych, jak i praktycznych obszarów cyberbezpieczeństwa, uzupełniając umiejętności o wiedzę z zakresu testów penetracyjnych (w tym praktyczne techniki penetracji sieci).

Od czasu pojawienia się Internetu i cyfrowej zmiany, która nastąpiła w ostatnich latach, pojęcie cyberbezpieczeństwa stało się powszechnym tematem zarówno w naszym życiu zawodowym, jak i osobistym. Przez ostatnie 50 lat postępu technologicznego cyberbezpieczeństwo i cyberzagrożenia towarzyszyły rozwojowi systemów i sieci komputerowych. Do czasu wynalezienia Internetu w latach 1970. i 1980. bezpieczeństwo systemów i sieci komputerowych było głównie sprowadzane do środowiska akademickiego, gdzie wraz z rosnącą łącznością zaczęły pojawiać się wirusy komputerowe i włamania do sieci. W 2000 roku nastąpiła instytucjonalizacja zagrożeń cybernetycznych i cyberbezpieczeństwa, po pojawieniu się wirusów w latach 1990. XX wieku. Ataki na dużą skalę i przepisy rządowe zaczęły pojawiać się w latach 2010-tych. Kwietniowa sesja Willisa Ware'a w kwietniu 1967 roku na Spring Joint Computer Conference, a także późniejsza publikacja Ware Report, były kamieniami milowymi w historii bezpieczeństwa komputerowego.

Tak zwana trójca Poufności, Integralności i Dostępności CIA została ustanowiona w publikacji NIST z 1977 roku jako jasne i łatwe podejście do wyjaśnienia podstawowych wymagań bezpieczeństwa. Od tego czasu zaprezentowano wiele bardziej kompleksowych ram, które wciąż ewoluują. Jednak w latach 1970. i 1980. nie było żadnych poważnych zagrożeń komputerowych, ponieważ komputery i Internet były wciąż na wczesnym etapie rozwoju ze stosunkowo niską łącznością, a zagrożenia bezpieczeństwa były łatwo wykrywane w ograniczonych obszarach działalności. Najczęstszym źródłem zagrożenia byli złośliwi insiderzy, którzy uzyskali nieautoryzowany dostęp do krytycznych dokumentów i plików. We wczesnych latach nie wykorzystywały złośliwego oprogramowania ani włamań do sieci w celu uzyskania korzyści finansowych, mimo że istniały. Znane firmy komputerowe, takie jak IBM, rozpoczęły tworzenie komercyjnych systemów kontroli dostępu i oprogramowania zabezpieczającego komputer w drugiej połowie lat siedemdziesiątych.

Era złośliwych programów komputerowych (robaki lub wirusy, jeśli zaprogramowały właściwości samoreplikacji i zakaźnych operacji, rozprzestrzeniających się w systemach komputerowych za pośrednictwem sieci i innych środków) rozpoczęła się w 1971 r. wraz z tak zwanym Creeperem. Creeper był eksperymentalnym programem komputerowym opracowanym przez BBN i uważany za pierwszego robaka komputerowego. Reaper, pierwszy program antywirusowy, został opracowany w 1972 roku. Został stworzony w celu migracji w sieci ARPANET i wyeliminowania robaka Creeper. Grupa niemieckich hakerów popełniła pierwszy udokumentowany akt cyberszpiegostwa między wrześniem 1986 r. a czerwcem 1987 r. Gang włamał się do sieci amerykańskich firm zbrojeniowych, uniwersytetów i baz wojskowych, sprzedając dane sowieckiemu KGB. Markus Hess, lider grupy, został schwytany 29 czerwca 1987 r. 15 lutego 1990 r. został uznany winnym szpiegostwa (wraz z dwoma współspiskowcami). Robak Morris, jeden z pierwszych robaków komputerowych, został rozpowszechniony w Internecie w 1988 roku. Odbił się szerokim echem w mediach głównego nurtu. Wkrótce po wydaniu przez National Center for Supercomputing Applications (NCSA) Mosaic 1.0, pierwszej przeglądarki internetowej, w 1993 roku, Netscape rozpoczął tworzenie protokołu SSL. W 1994 r. Netscape miał gotowy protokół SSL w wersji 1.0, ale nigdy nie został udostępniony publicznie ze względu na szereg poważnych luk w zabezpieczeniach. Wśród wykrytych luk znalazły się ataki typu Replay oraz luka, która umożliwiała hakerom zmianę niezaszyfrowanych wiadomości dostarczanych przez użytkowników. Z drugiej strony firma Netscape wydała wersję 2.0 w lutym 1995 roku.

W Stanach Zjednoczonych Agencja Bezpieczeństwa Narodowego (NSA) zajmuje się ochroną amerykańskich sieci informacyjnych, a także gromadzeniem danych wywiadowczych. Te dwie odpowiedzialności są nie do pogodzenia. W ramach środków obronnych przeglądanie oprogramowania, znajdowanie problemów z bezpieczeństwem i podejmowanie wysiłków w celu naprawy usterek są częścią ochrony systemów informatycznych. Wykorzystywanie luk w zabezpieczeniach w celu uzyskania informacji jest częścią gromadzenia danych wywiadowczych, które jest działaniem wrogim. Po naprawieniu słabych punktów bezpieczeństwa NSA nie może ich już wykorzystywać. NSA bada szeroko stosowane oprogramowanie w celu zidentyfikowania luk w zabezpieczeniach, które następnie wykorzystuje do przeprowadzania ofensywnych ataków na amerykańskich konkurentów. Agencja rzadko podejmuje działania obronne, takie jak ujawnianie twórcom oprogramowania problemów z bezpieczeństwem, aby można je było naprawić. Przez pewien czas strategia ofensywna działała, ale inne kraje, takie jak Rosja, Iran, Korea Północna i Chiny, stopniowo rozwijały własne zdolności ofensywne, które teraz wykorzystują przeciwko USA. Kontrahenci NSA opracowali i sprzedali proste rozwiązania i narzędzia do ataku jednym kliknięciem amerykańskim agencjom i sojusznikom, ale narzędzia te w końcu trafiły w ręce zagranicznych przeciwników, którzy byli w stanie je badać i rozwijać ich wersje. Możliwości hakerskie NSA zostały zhakowane w 2016 roku, a Rosja i Korea Północna je wykorzystały. Przeciwnicy chętni do konkurowania w cyberwojnie zatrudnili pracowników i wykonawców NSA za wygórowane pensje. Na przykład w 2007 roku Stany Zjednoczone i Izrael zaczęły atakować i uszkadzać sprzęt używany w Iranie do rafinacji materiałów jądrowych, wykorzystując luki w zabezpieczeniach systemu operacyjnego Microsoft Windows. Iran zemścił się, masowo inwestując we własne zdolności do prowadzenia cyberwojny, które natychmiast zaczął wykorzystywać przeciwko USA. Należy zauważyć, że obecnie dziedzina cyberbezpieczeństwa jest powszechnie traktowana jako strategiczna dziedzina bezpieczeństwa narodowego i środek ewentualnej przyszłej wojny.

Certyfikat EITCA/IS zapewnia kompleksowe poświadczenie kompetencji zawodowych w obszarze bezpieczeństwa IT (cyberbezpieczeństwo) począwszy od podstaw po zaawansowaną wiedzę teoretyczną, a także praktycznych umiejętności w zakresie klasycznych i kwantowych kryptosystemów, bezpiecznych sieci komputerowych, bezpieczeństwa systemów komputerowych (w tym zabezpieczenia urządzeń mobilnych) zabezpieczenia serwerów i aplikacji (w tym zabezpieczenia aplikacji webowych i testy penetracyjne).

Akademia Bezpieczeństwa Technologii Informatycznych EITCA/IS to zaawansowany program szkoleniowo-certyfikacyjny z powołanymi, wysokiej jakości, ogólnodostępnymi, obszernymi treściami dydaktycznymi, zorganizowanymi krok po kroku w procesie dydaktycznym, dobranym tak, aby odpowiednio uwzględnić określony program nauczania, edukacyjnie równoważny z postem międzynarodowym -studia podyplomowe z zakresu cyberbezpieczeństwa połączone z branżowym szkoleniem cyfrowym z zakresu cyberbezpieczeństwa oraz przewyższające dostępne na rynku ujednolicone oferty szkoleniowe z różnych dziedzin obowiązującego bezpieczeństwa IT. Treść programu certyfikacji Akademii EITCA jest określona i standaryzowana przez Europejski Instytut Certyfikacji Informatyki EITCI w Brukseli. Program ten jest sukcesywnie aktualizowany na bieżąco w związku z postępami w dziedzinie cyberbezpieczeństwa zgodnie z wytycznymi Instytutu EITCI oraz podlega okresowym akredytacjom.

Program Akademii Bezpieczeństwa Technologii Informatycznych EITCA/IS obejmuje odpowiednie, składowe europejskie programy certyfikacji IT EITC. Poniżej przedstawiono listę Certyfikacji EITC wchodzących w skład pełnego programu Akademii Bezpieczeństwa Informatycznego EITCA/IS, zgodnie ze specyfikacjami Europejskiego Instytutu Certyfikacji Informatycznej EITCI. Możesz kliknąć odpowiednie programy EITC wymienione w zalecanej kolejności, aby indywidualnie zapisać się na każdy program EITC (alternatywnie do zapisania się na pełny program Akademii Bezpieczeństwa Technologii Informacyjnych EITCA/IS powyżej), aby kontynuować ich indywidualne programy nauczania, przygotowując się do odpowiednich egzaminów EITC. Zdanie wszystkich egzaminów dla wszystkich zastępczych programów EITC skutkuje ukończeniem programu Akademii Bezpieczeństwa Technologii Informatycznych EITCA/IS oraz przyznaniem odpowiedniego Certyfikatu Akademii EITCA (uzupełnianego przez wszystkie zastępcze Certyfikaty EITC). Po zdaniu każdego indywidualnego egzaminu EITC, przed ukończeniem całej Akademii EITCA, otrzymasz również odpowiedni Certyfikat EITC.

EITCA/IS Akademia Bezpieczeństwa Technologii Informacyjnych założyciel programów EITC